ゼロトラストセキュリティには何が必要?製品種類や選び方のポイントを解説

現代のIT技術における進歩や、働き方改革に対応するためのセキュリティに対する考え方として、ゼロトラストが注目されています。マルウェアへの感染防止などに効果的なゼロトラストセキュリティを構築するためには、必要な製品の種類や選び方などについて心得ておくことが大切です。

この記事では、ゼロトラストセキュリティの必要性や必要な製品のタイプ、サービス選びのポイントなどについて紹介します。また、ゼロトラストセキュリティの入り口となるIDaaSについても詳しく解説します。

■ゼロトラストとは?従来のセキュリティ対策との違い

ゼロトラストとはセキュリティにおける考え方の一つで、自社のIT資産にアクセスするすべてのものを疑う立場から、常に安全性について検証することです。この考え方は、2010年にフォレスター・リサーチ社のジョン・キンダーバーグ氏によって提唱されました。

ゼロトラストセキュリティでは、従来のようにネットワークを社内と社外で区別しません。ユーザーやデバイスを一切信用せず、あらゆるアクセスに対して認証と認可を求めることが基本的な姿勢です。

ユーザーには必要最低限の権限しか与えないため、攻撃者により権限を悪用されるリスクを軽減することが可能です。また、ネットワークの状況を常に監視し、異常なアクティビティを早期に検知することによって迅速な対応を目指します。

テレワークの普及や内部不正の増加とともに、ゼロトラストセキュリティの必要性は年々高まっています。

ゼロトラストと従来型のセキュリティにおける違いについて、より詳しい内容について知りたい方はこちらの記事をご参照ください。

→関連ブログ:ゼロトラスト実現におけるプロセスとは-基礎知識から覚えておくべきテクノロジー、技術的課題まで解説

■ゼロトラストセキュリティが注目される背景

ゼロトラストの考え方が重要視されている背景には、テレワークや社外コラボレーション、内部不正などの増加がおもな原因です。ここでは、ゼロトラストセキュリティが注目される3つの理由について紹介します。

◇テレワークの普及

新型コロナウイルスの感染拡大やクラウドシフトの加速などによって、ビジネスシーンではテレワークが急速に普及しました。

テレワークにより自宅などで働く場合、社外から社内ネットワークへアクセスすることになります。社外と社内を厳密に区別しにくくなり、従来の境界型セキュリティでは安全性を担保することが困難です。

また、従業員が私物のデバイスを用いて仕事をするBYODも浸透してきました。企業が把握していないサービスなどを利用する「シャドーIT」の増加により、情報漏洩やマルウェア感染のリスクが高まっていることも重大な問題です。

テレワークの普及によって生じるこれらのリスクに対し、ゼロトラストセキュリティを実現して対抗する施策が求められています。

◇社外コラボレーションの増加

クラウドサービスの普及にともなって、社外の企業や組織と共同で仕事をする機会が増えたことも、ゼロトラストセキュリティが注目される理由の一つです。

効率的に社外コラボレーションでの作業を進めるため、外部のクラウドサービスに直接アクセスするケースも少なくありません。顧客の要望によりクラウド上のコラボレーションツールを利用し、オンラインストレージ上で情報を共有する場合もあるでしょう。

クラウドサービスを利用する際には、潜在的なセキュリティリスクへの配慮が必要です。やむを得ない社外コラボレーションでのリスクに備えて、ゼロトラストセキュリティによる対策を講じておくことが肝要です。

◇内部不正による被害の増加

情報処理推進機構(IPA)が発表した「情報セキュリティ10大脅威 2024」組織編によると、「内部不正による情報漏えい等の被害」は3位にランクインしています。

従来のセキュリティ対策では、基本的に社内ネットワークを信頼します。そのため、近年は大きな脅威となっている内部不正を防ぐことはできません。

こうした事態を防ぐためには、社内ネットワークも含めて常に安全性を検証するゼロトラストの考え方を採用し、内部不正による被害を防ぐ体制を構築するのが賢明です。

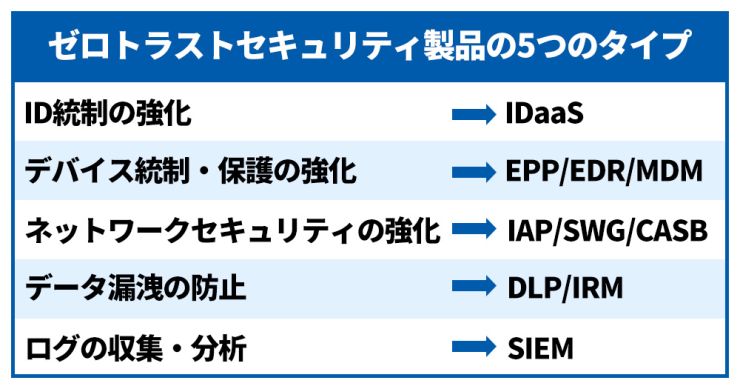

■ゼロトラストセキュリティ製品の5つのタイプ

ゼロトラストセキュリティ製品は、大きく5つのタイプに分けられます。ここからは、それぞれの特徴について紹介します。

◇ID統制

ゼロトラストセキュリティ体制を構築するためには、すべてのアクセスに対して認証と認可を行なう必要があります。そのため、ID統制によって適切なユーザーIDの管理、およびユーザーのアクセス制御が求められます。

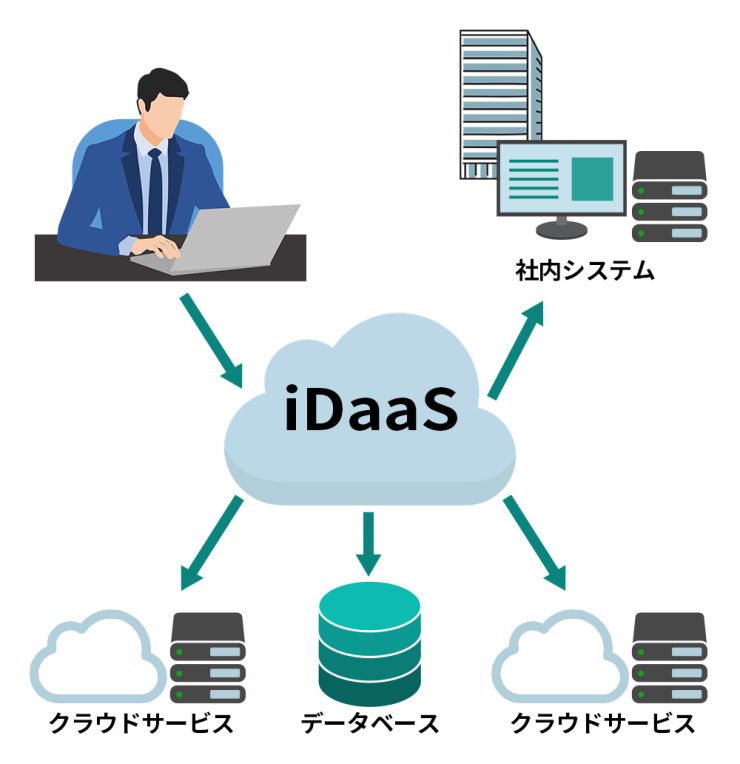

ID統制を強化するための代表的なサービスがIDaaS(Identity as a Service)です。

IDaaSは、利用するサービスごとのユーザーIDやパスワードを一元的に管理できるクラウドサービスです。重要な情報にアクセスできるユーザーは認証を得た者のみとなり、セキュリティリスクが軽減されます。特に、ネットワーク外からのアクセスに対してセキュリティを強化したい場合には、IDaaSの導入が効果的です。

また、IDaaSはゼロトラストセキュリティの構築に役立つだけではありません。業務利用するアプリケーションが増えるほど煩雑になるID・パスワードを一元的に管理することで、ユーザーの利便性を高めることができます。

◇デバイス統制・保護

テレワークの普及により、社外でも利用されるデバイスがサイバー攻撃にさらされるリスクが大きく高まっています。そのため、ゼロトラストセキュリティでは、マルウェアを検知・遮断して効率的に対応する仕組みなど、デバイスレベルで対策を講じる体制が不可欠です。

デバイスの統制や保護のためには、EPP(Endpoint Protection Platform)やEDR(Endpoint Detection and Response)、MDM(Mobile Device Management)といったソリューションが利用されます。

●EPP・EDR

これらはどちらもエンドポイントにインストールすることにより、セキュリティを向上させるサービスです。

EPPには、パターンマッチングなどの技術を利用して早期に脅威を検知し、マルウェアへの感染を未然に防ぐ役割があります。対してEDRには、マルウェアに感染したデバイスをネットワーク的に切り離す機能などが備わっています。

EPPはマルウェアの侵入阻止を重視する一方、EDRは感染後の被害拡大を最小限に抑えるうえで有用です。

●MDM

MDMは、デバイスの紛失などによる情報漏洩や不正利用を防ぐ場合などに有効なソリューションです。

MDMの導入で、企業が所有するすべてのデバイスを一元管理できるようになり、操作ログを取得して不正利用の有無を確認することができます。アプリケーションの一斉配布や紛失時の遠隔ロックなどの機能も備わっており、デバイス管理の効率化やセキュリティの強化が可能です。

◇ネットワークセキュリティの強化

近年のサイバー攻撃では、VPN装置から社内ネットワークに侵入するケースが増えてきています。VPNの脆弱性を悪用されないように、セキュリティ対策を講じたうえで、SaaSサービスに直接アクセス可能な方法が求められています。

ゼロトラストセキュリティの構築において、ネットワークセキュリティの対策で有用なソリューションがIAP(Identity Aware Proxy)やSWG(Secure Web Gateway)、CASB(Cloud Access Security Broker)です。

●IAP

IAPは、ネットワーク単位ではなくアプリケーション単位でのアクセス時の認証が可能です。IDaaSなどの認証基盤と連携することで認証機能を強化し、不正アクセスの防止と安全なアクセスを実現します。

●SWG・CASB

SWGやCASBは、悪質なWebコンテンツへのアクセス制限や、マルウェアの検出などの機能を備えたサービスです。SWGがWebトラフィック全体を対象としている一方、CASBはクラウドサービスへのアクセスに特化しています。

これらのソリューションは、シャドーITを可視化し、企業の管理下にないサービスなどのリスクを炙り出すうえでも役立ちます。

◇データ漏洩の防止

ゼロトラストセキュリティにおいてはすべてのデータが保護されるべき資産であり、漏洩自体を阻止する対策が重要です。そのうえで、万が一データが漏洩してしまった場合に備えて、被害を最小限に食い止める対策も講じておく必要があります。

ゼロトラストセキュリティのもとで企業が機密情報を保護するために活用しているソリューションが、DLP(Data Loss Prevention)やIRM(Information Right Management)です。

●DLP

DLPは、おもに機密情報の不正な操作を防ぐ目的で使われます。ユーザーではなく重要なデータそのものの移動を追跡し、リアルタイムで異常を検知すると即座にアラートを発します。DLPは機密性が高い情報のみを監視対象とするため、管理者の負担を軽減できる点、および通常業務に支障をきたしにくい点がメリットです。

●IRM

IRMは機密ファイルやメールを暗号化してアクセス制御を行ない、情報漏洩などのリスクを軽減させます。データが流出した際に、部外者が閲覧できないようにしたい場合はIRMを導入するとよいでしょう。

◇ログの収集・分析

セキュリティインシデントの発生時に迅速な対応を実現するためには、あらゆる機器のネットワークや通信に関するログデータを日頃から収集・分析することが重要です。

SIEM(Security Information and Event Management)を利用することにより、あらゆるIT機器からログを収集・分析できます。サイバー攻撃を受けた際には、迅速な検知・対応が可能です。また、ログデータの分析によって、セキュリティレベルの向上にも役に立ちます。

通信の現状を正確に把握し、継続的なブラッシュアップによってゼロトラストセキュリティ体制を強化するために、SIEMは不可欠なソリューションの一つだといえるでしょう。

■ゼロトラストセキュリティサービスの選び方

ゼロトラストセキュリティを構築する際は、いくつかのサービスを複合的に活用することが基本的な考え方です。

ゼロトラストセキュリティの対象となる領域は幅広く、単独のシステムで強固なセキュリティ体制を築くことは難しいといわれています。ゼロトラストセキュリティを実現させるためには、複数の製品でそれぞれの足りない部分を補えるようにすることが大切です。

上述したように、ゼロトラストセキュリティ製品は大きく5つのタイプに分けられます。各タイプに該当するサービスごとの対応領域を把握し、自社のニーズに合わせて段階的に製品を導入していく方法がおすすめです。

例えば、デバイスレベルでのセキュリティ対策を強化したい場合にはEPPやEDRなど、機密情報の漏洩を防ぎたいならDLPなどのソリューションが適しています。まずは、優先的に対策を講じる必要がある領域からカバーしていくとよいでしょう。

ゼロトラストセキュリティ構築のために中長期的な導入計画を立て、順次体制を整えていくことをおすすめします。

■ゼロトラストセキュリティの入り口となるIDaaSの重要性

ID統制で活用されるIDaaSは、ゼロトラストセキュリティの入り口として安全性を高めてくれるサービスです。

SaaSやIaaSが普及したことで、クラウド上に重要なデータを保存する、あるいは外部ユーザーがアクセスするなど、セキュリティリスクの高まる場面が多くなりました。また、業務で利用するアプリケーションが増えたことによって、従業員が所有するアカウントの数も増えるため、組織における管理が困難になっていることも問題です。

IDaaSを導入してユーザーIDを一元的に管理することにより、不正アクセスや情報漏洩などのリスクを軽減し、より安全にクラウドサービスを利用できるようになります。また、IDやパスワード管理の工数を削減できることも大きなメリットの一つです。従業員が退職する際なども、サービスごとにIDを無効化する手間がかかりません。

さらにIDaaSにはSSO(シングルサインオン)などの機能も搭載されており、ユーザーは1度認証すれば、その後は認証せずに各サービスへログインできます。

IDaaSサービスを選ぶ際は、SSO連携や多要素認証など、セキュリティ機能の充実度を比較検討し、ニーズに合ったサービスを探すとよいでしょう。

ID管理システムの選定については以下記事で詳しく解説しているのでご参照ください。

→関連ブログ:DX時代に企業が求められるID管理とは?管理システム選定時の4つのポイント

■IDaaSなら「GMOトラスト・ログイン」がおすすめ

ゼロトラストセキュリティの入り口部分に対し、IDaaSの導入を検討している場合は「GMOトラスト・ログイン」がおすすめです。

GMOトラスト・ログインは、「ID・パスワード管理」「シングルサインオン」「認証強化」「ID連携」といった機能を備えるクラウド型のIDaaSです。 GMOトラスト・ログインを導入すれば、複数のSaaSや業務アプリ、社内システムなどのIDを一元管理でき、異動時の権限変更などもスムーズに行なうことができます。

多要素認証をスピーディに導入できるため、セキュアな業務環境の構築に役立つでしょう。運営元のGMOグローバルサインは20年以上の実績があるSSL認証局で、国際基準を満たすセキュリティ体制を整えています。

連携可能なアプリは8,000種類以上と国内最多であるほか、SIEM製品との連携を可能とし、IDaaSへの認証情報はもちろん、ユーザーのアプリ利用の認証ログなどを連携先のSIEM上で分析することも可能です。低コストでスピーディにIDaaSを導入しゼロトラストセキュリティの構築をスタートしたい方は、GMOトラスト・ログインをぜひご検討ください。

■まとめ

ゼロトラストセキュリティの考え方は、テレワークの普及や内部不正の増加などを背景に、現代社会では広く受け入れられています。

ゼロトラストセキュリティの構築に役立つ製品には、ID統制やデバイス統制などの種類があります。優先的にカバーするべき領域から導入を開始し、複数製品を導入して強固なセキュリティ体制を構築するとよいでしょう。

IDaaSでIDやパスワードを適切に管理することは、クラウドサービスを安全に利用するうえで重要です。導入実績も豊富なGMOトラスト・ログインを活用し、セキュアな業務環境を実現してみてはいかがでしょうか。

この記事を書いた人

GMOグローバルサイン株式会社

トラスト・ログイン事業部

プロダクトオーナー

森 智史

国内シェアNo.1のSSL認証局GMOグローバルサインで10年間サポート部門に従事。抜群の知識量と分かり易い説明で多くのお客さまからご支持いただく。

現在は自社IDaaSのプロダクトオーナーとしてお客さまの意見を伺いながら使いやすくセキュリティの高いサービスを開発者たちと共に作成中。